Avis de non-responsabilité : le texte affiché ci-dessous a été traduit automatiquement à partir d'une autre langue à l'aide d'un outil de traduction tiers.

Les entreprises industrielles sont-elles pretes a mettre en place un plan de reprise centre sur les technologies de l\’information et de la communication ?

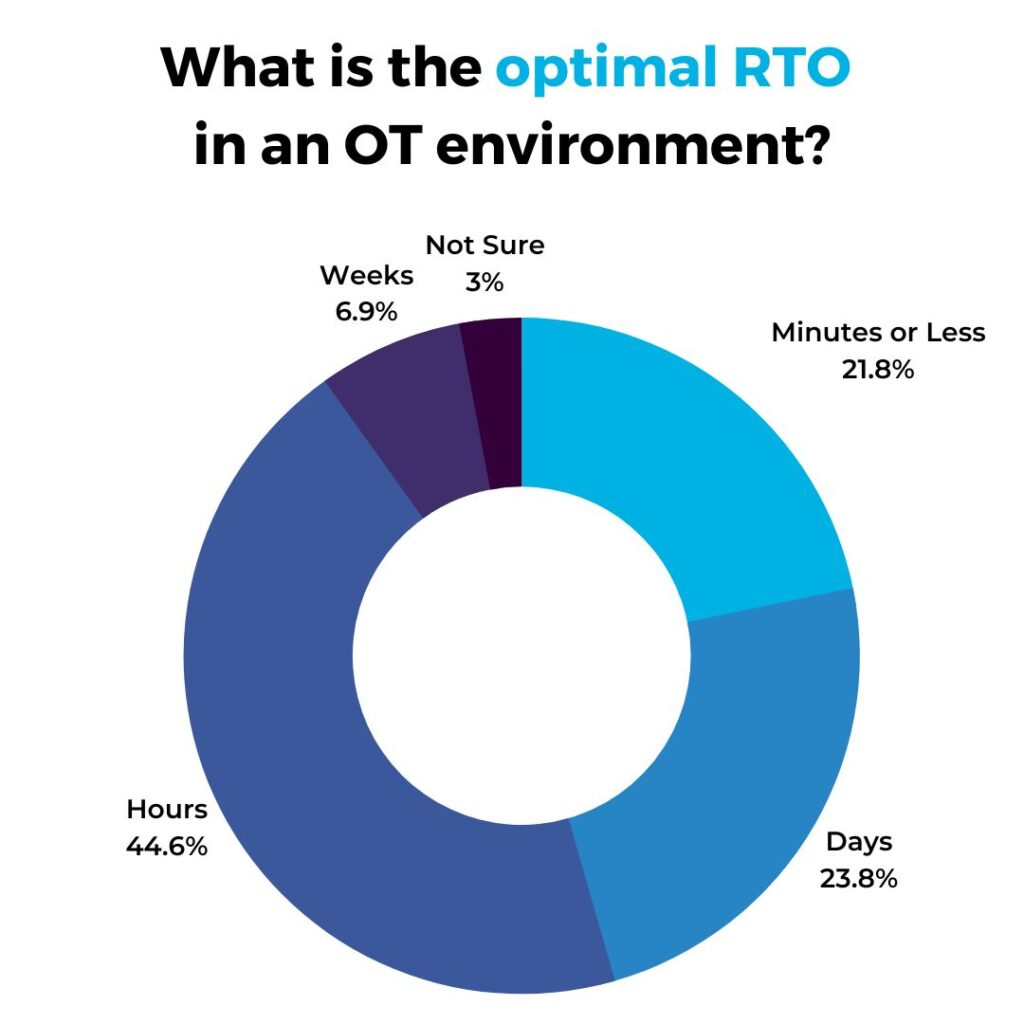

Un nouveau surveillance par le rapport TPR publié aujourd\'hui dans Industrial Cyber Magazine a publié les détails des résultats d\'une écrasante 90% des répondants révélant que le processus de récupération OT (technologie opérationnelle) devrait être détenu par les professionnels OT et non par l\'informatique, en raison des différences considérables entre les environnements OT et IT dans le processus de récupération OT/ICS.  En outre, le rapport d\'enquête a révélé que 40 % des répondants ont indiqué que le processus de récupération dans leur organisation est détenu par les équipes informatiques. Cette dissonance peut exposer les systèmes OT à des temps d\'arrêt coûteux à la suite d\'une attaque" Bien que les solutions informatiques et en nuage actuelles puissent restaurer/récupérer, elles ne peuvent le faire rapidement ou sans l\'intervention d\'un personnel expert. Cela crée de sérieux goulots d\'étranglement et entraîne souvent des coûts cachés, des retards et des risques", affirme Alex Yevtushenko, PDG de Salvador Technologies. "Le besoin d\'une solution de récupération qui est à la fois centrée sur l\'OT et peut fournir une continuité opérationnelle devrait être une priorité absolue pour chaque professionnel de la cybersécurité OT/ICS.Bien que des progrès aient été réalisés à cet égard, le rapport a poursuivi en évaluant qu\'il y a encore un changement considérable qui doit se produire afin de mettre la récupération OT/ICS dans les mains du secteur OT.Sponsorisé par Salvador Technologies, fournisseur de solutions technologiques pour la continuité opérationnelle et la reprise après une cyberattaque pour les environnements ICS et OT, l\'enquête a recueilli des données auprès de plus de 100 responsables industriels, experts et dirigeants d\'entreprises pour révéler ce qu\'ils font en termes de reprise après un cyberincident. Elle donne un scoop sur ce que les professionnels de la cybersécurité OT/ICS pensent de la récupération après une cyberattaque en général, et en ce qui concerne leur propre entreprise industrielle.Points forts des résultats :

En outre, le rapport d\'enquête a révélé que 40 % des répondants ont indiqué que le processus de récupération dans leur organisation est détenu par les équipes informatiques. Cette dissonance peut exposer les systèmes OT à des temps d\'arrêt coûteux à la suite d\'une attaque" Bien que les solutions informatiques et en nuage actuelles puissent restaurer/récupérer, elles ne peuvent le faire rapidement ou sans l\'intervention d\'un personnel expert. Cela crée de sérieux goulots d\'étranglement et entraîne souvent des coûts cachés, des retards et des risques", affirme Alex Yevtushenko, PDG de Salvador Technologies. "Le besoin d\'une solution de récupération qui est à la fois centrée sur l\'OT et peut fournir une continuité opérationnelle devrait être une priorité absolue pour chaque professionnel de la cybersécurité OT/ICS.Bien que des progrès aient été réalisés à cet égard, le rapport a poursuivi en évaluant qu\'il y a encore un changement considérable qui doit se produire afin de mettre la récupération OT/ICS dans les mains du secteur OT.Sponsorisé par Salvador Technologies, fournisseur de solutions technologiques pour la continuité opérationnelle et la reprise après une cyberattaque pour les environnements ICS et OT, l\'enquête a recueilli des données auprès de plus de 100 responsables industriels, experts et dirigeants d\'entreprises pour révéler ce qu\'ils font en termes de reprise après un cyberincident. Elle donne un scoop sur ce que les professionnels de la cybersécurité OT/ICS pensent de la récupération après une cyberattaque en général, et en ce qui concerne leur propre entreprise industrielle.Points forts des résultats :

- Plus de 60 % des répondants affirment que leur plan actuel de reprise après cyberattaque ne prend pas suffisamment en charge les OT/ICS

- 63 % des répondants n\'ont pas confiance dans leur plan de reprise après cyberattaque (c\'est-à-dire, continuité des activités) pour les postes de travail et les machines OT critiques

- 90 % des répondants affirment que les environnements OT/ICS diffèrent considérablement de l\'informatique et nécessitent une approche spécifique OT pour les machines de cybersécurité

- Seulement 10 % des répondants effectuent une validation continue ou hebdomadaire des

sauvegardes et de la restauration des postes de travail/systèmes OT. La plupart vérifient leurs sauvegardes OT une fois par an ou une fois par trimestre parce que le processus est tellement invasif et chronophageLire le rapport complet L\'impact du ransomware sur la gestion de l\'entreprise.on Effect of Ransomware in OT/ICS environments Les ransomwares sont en augmentation dans les environnements OT et deviennent de plus en plus perturbateurs, Ils provoquent davantage de dommages et de temps d\'arrêt, sans compter les rançons plus importantes que les adversaires peuvent exiger de leurs victimes. L\'un des points forts de ces pirates de ransomware est qu\'ils ne cessent d\'améliorer leur jeu et leurs méthodes. Ces dernières années, ils ont démontré leur capacité croissante à s\'approcher des technologies OT/ICS, comme l\'a montré la violation de Colonial Pipeline, qui a provoqué des pannes d\'énergie le long de la côte est des États-Unis en mai dernier. Le rapport d\'enquête de TPR note également que malgré le paiement de la rançon, il n\'y a aucune garantie que les cybercriminels honorent leur part du marché. Bien que certains puissent affirmer que chaque paiement de rançon incite les criminels à attaquer, encore et encore, il est clair que les entreprises industrielles ont besoin d\'un meilleur moyen de sortir du piège des ransomwares et du spectre des temps d\'arrêt des systèmes d\'exploitation. Rétablissement après une cyber-attaque dans les environnements OT/ICS Le rapport d\'enquête TPR attire l\'attention sur le fait que dans les environnements industriels, les équipes OT/ICS doivent jouer un rôle dans le rétablissement après une cyber-attaque, car les experts de l\'informatique et du cloud ne sont pas très attentifs à la continuité des processus industriels critiques, dans les plus brefs délais. Bien que les solutions de sauvegarde et de récupération dans le cloud aient fait de grands progrès en termes d\'efficacité, le cloud peut devenir un goulot d\'étranglement lorsqu\'une usine ou une chaîne de production OT entière doit être restaurée.Dans une large mesure, une approche harmonieuse est le meilleur moyen d\'aligner les attentes de la direction en matière de récupération après une cyberattaque avec la réalité de l\'environnement de production OT. Les équipes OT et IT doivent travailler ensemble et partager la responsabilité de la récupération en cas d\'attaque, car une approche unilatérale n\'aboutira qu\'à un faux sentiment de sécurité. Adopter les ressources disponibles pour la récupération Au vu du rapport d\'enquête, les solutions de récupération en cas de cyberattaque gagnent en importance et en reconnaissance pour le rôle essentiel qu\'elles jouent en évitant les temps d\'arrêt après une attaque et en remettant les opérations industrielles sur les rails. Bien que la récupération soit incluse dans le cadre de cybersécurité (CSF) du NIST (National Institute of Standards and Technology), la fonction de "récupération" a été terriblement sous-investie au profit de mesures préventives. Lorsque les systèmes OT sont violés, ceux qui ne sont pas préparés risquent des effets néfastes sur leur activité, notamment les coûts immédiats et les pertes prévues résultant de la perturbation des opérations OT/ICS, des lignes de production, etc., les coûts directs de la remédiation des attaques et de la récupération des temps d\'arrêt, la charge directe des paiements de ransomware ou l\'augmentation des primes si l\'assurance doit payer. En outre, les entreprises industrielles doivent également supporter des dépenses indirectes résultant de litiges et/ou d\'amendes réglementaires, sans compter qu\'elles doivent faire face à la violation et à la divulgation potentielle de données sensibles de l\'entreprise, ainsi qu\'à l\'atteinte à la marque et à la réputation. A propos de Salvador Technologies Salvador Technologies fournit des solutions technologiques révolutionnaires pour la continuité opérationnelle et la reprise après cyberattaque pour les ICS & OT, assurant une validation facile de l\'intégrité de la sauvegarde avec un test de restauration instantané. Notre technologie brevetée d\'air-gap permet une récupération complète en 30 secondes, quel que soit le scénario.L\'expertise de la société repose sur plus de dix ans d\'expérience au sein de l\'unité cybernétique nationale et du corps de renseignement d\'élite des Forces de défense israéliennes (FDI) et sur notre passion à contribuer à la cybersécurité mondiale.Pour plus d\'informations, veuillez contacter info@salvador-tech.

Contact Information:

Email: [email protected]

Job Title: Marketing Executive